Autor: Blogger

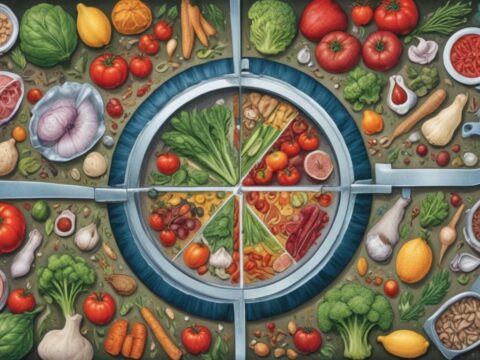

Neue Wege zur Kombination von Lebensmittelsicherheit und Nachhaltigkeit**

In einem aktuellen Beitrag, veröffentlicht in der Fachzeitschrift „Frontiers in Science“, wird ein innovativer Ansatz zur Lebensmittelsicherheit diskutiert, der darauf abzielt, Sicherheit und Nachhaltigkeit in…

Bodenbakterien als natürliche Reiniger: Abbau giftiger Substanzen durch Mikroben**

Die Umwelt ist durch eine Vielzahl giftiger chemischer Verbindungen, wie Phenole, Cresole und Styrole, stark belastet. Diese Stoffe sind nicht nur schädlich für Organismen, sondern…

Strategien zur Verringerung der Abhängigkeit von Kupfer und Lithium in Deutschland**

Angesichts der geopolitischen Spannungen, insbesondere des Konflikts im Iran, wird die Dringlichkeit einer diversifizierten Energie- und Rohstoffversorgung für Deutschland erneut deutlich. Besonders die Abhängigkeit von…

Strategien zur Integration von CO₂-Entnahmen in den europäischen Emissionshandel**

Die Europäische Union hat im Jahr 2005 ein System für den Handel mit CO₂-Emissionsrechten eingeführt, das sich als ein zentrales Instrument zur Bekämpfung des Klimawandels…

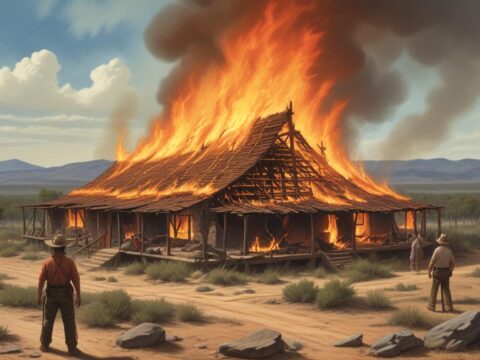

Agrarische Expansion als Hauptursache für verheerende Waldbrände in den Trockenwäldern Südamerikas**

Eine aktuelle Studie, die von einem internationalen Forschungsteam unter der Leitung der Humboldt-Universität zu Berlin durchgeführt wurde, beleuchtet die Ursachen der verheerenden Waldbrände in einer…

Innovative Robotertechnik revolutioniert die Spargelernte**

Forschende der Technischen Universität München (TUM) haben einen vielversprechenden Prototypen eines Ernte-Roboters entwickelt, der speziell für die Spargelernte konzipiert ist. Spargel zählt zu den arbeitsintensivsten…

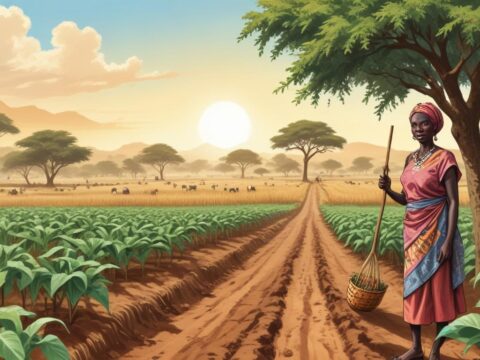

Stärkung der Ernährungssicherheit in Afrika durch klimaangepasste Landwirtschaft**

Die Ernährungssicherheit ist ein zentraler Aspekt für die gesellschaftliche und wirtschaftliche Stabilität in Afrika. In vielen Regionen des Kontinents sind die Menschen jedoch mit immer…

„Mikroorganismen im Wasser: Essenzielle Erkenntnisse für Forschungsinteressierte zu ihren Lebenszyklen und ökologischen Funktionen.“

Mikroorganismen reagieren unmittelbar auf physikalische, chemische und ökologische Veränderungen im aquatischen Milieu und liefern dadurch zeitlich hochaufgelöste Signale über den Zustand eines Gewässers. Veränderungen in…

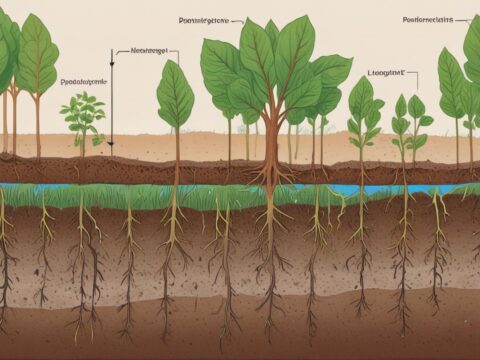

Die Herausforderungen von Pflanzen in trockenen Böden: Eine neue Perspektive auf Wasseraufnahme**

Pflanzen sind auf Wasser angewiesen, das sie aus dem Boden aufnehmen müssen. Dieser Prozess ist jedoch komplex und wird durch verschiedene physikalische Kräfte beeinflusst, insbesondere…

Auswirkungen des Klimawandels auf Dungkäfer im Amazonasgebiet**

Der Klimawandel hat weitreichende Folgen für die Tierwelt, insbesondere für Insektenarten, die eine wichtige Rolle in ihren Ökosystemen spielen. Eine aktuelle Studie von Wissenschaftlern der…

Überlebenskünstler der Kreidezeit: Schalenknackende Schildkröten und ihre erstaunliche Resilienz**

Das Massenaussterben am Ende der Kreidezeit, ausgelöst durch den Einschlag eines Asteroiden vor etwa 66 Millionen Jahren, führte zu einem der dramatischsten Wendepunkte in der…

Praktische Erprobung von CBRNE-Technologien im Rahmen des EU-Projekts TeamUP**

In der heutigen sicherheitspolitischen Landschaft gewinnen Bedrohungen durch chemische, biologische, radiologische und nukleare (CBRNE) Gefahrenstoffe zunehmend an Relevanz. Um Einsatzkräfte auf solche Vorfälle besser vorzubereiten…

Entdeckung eines neuen eisenbindenden Proteins im mikrobiellen Methanabbau**

In einer bahnbrechenden Studie haben Wissenschaftler einen neuartigen, eisenbindenden Protein-Typ entdeckt, der in einer Gemeinschaft von Mikroorganismen vorkommt, die für den Abbau von Methan verantwortlich…

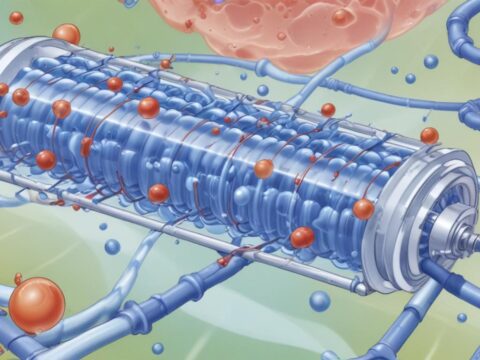

Innovative Ionenpumpentechnologie für nachhaltige Wasseraufbereitung**

Ein internationales Forscherteam, zu dem auch Wissenschaftler des Helmholtz-Zentrums Hereon gehören, hat eine wegweisende Membrantechnologie entwickelt, die das Potenzial hat, die Wasseraufbereitung revolutionär zu verändern….