Autor: Blogger

Historische Beobachtungen einer aktiven Sonnenregion**

Eine internationale Forschungsgruppe hat kürzlich eine bemerkenswerte Leistung in der Sonnenphysik erzielt: Erstmals war es möglich, eine besonders aktive Region auf der Sonne über einen…

Die Auswirkungen der Hitzewelle von 2003 auf das Ökosystem des Nordatlantiks: Langfristige Veränder…

Im Jahr 2003 ereignete sich im Nordatlantik eine außergewöhnliche marine Hitzewelle, die weitreichende und nachhaltige Veränderungen im Ökosystem dieser Region bewirkte. Wissenschaftler des Thünen-Instituts für…

„Wissenschaftliche Analyse: Wie historische Wetterdaten zukünftige Klimatrends beeinflussen – Ein Themenspecial.“

Der Klimawandel hat tiefgreifende Auswirkungen auf unsere Umwelt. Ansteigende Temperaturen führen zu einem erhöhten Schmelzen der Gletscher und Polkappen, was den Meeresspiegel ansteigen lässt und…

Pilz nutzt die Abwehrmechanismen von Borkenkäfern zu seinem Vorteil**

Ein Forschungsteam am Max-Planck-Institut für chemische Ökologie in Jena hat herausgefunden, dass der insektenpathogene Pilz Beauveria bassiana in der Lage ist, die chemischen Abwehrstoffe von…

„Zukunftsorientierte Raumfahrt: Sinnvolle Missionen des Menschen im All für innovative Ideen und Fortschritt.“

Die Entwicklung zukunftsweisender Raumfahrttechnologien ist entscheidend für die Exploration des Weltraums und das Verständnis des Universums. Innovative Antriebssysteme, wie Ionentriebwerke und nukleare Thermalantriebe, ermöglichen es…

Wissenschaftliche Erkenntnisse für alle zugänglich machen**

Ab dem Jahr 2026 wird die Fachzeitschrift „Raumforschung und Raumordnung | Spatial Research and Planning (RuR)“, die im oekom Verlag erscheint, einen bedeutenden Schritt in…

Nachhaltigkeit in Kommunen: Ein Viertel der Städte engagiert sich aktiv**

Eine kürzlich durchgeführte umfassende Erhebung durch das Deutsche Institut für Urbanistik (Difu), in Auftrag gegeben von der Bertelsmann Stiftung, hat interessante Einblicke in das kommunale…

Genetik des Bettelverhaltens bei Bienen: Ein neuer Blick auf die Interaktion zwischen Drohnen und A…

Ein Team von Biologen der Heinrich-Heine-Universität Düsseldorf (HHU), unterstützt von Forschern aus Bochum und Paris, hat einen bedeutsamen Fortschritt in der Erforschung des Sozialverhaltens von…

Die gesundheitlichen Aspekte von Paranüssen: Eine umfassende Untersuchung der Spurenelemente**

Paranüsse, die oft als „Selen-Bomben“ bezeichnet werden, haben in den letzten Jahren stark an Popularität gewonnen. Sie werden häufig als natürliche Nahrungsergänzungsmittel konsumiert, da sie…

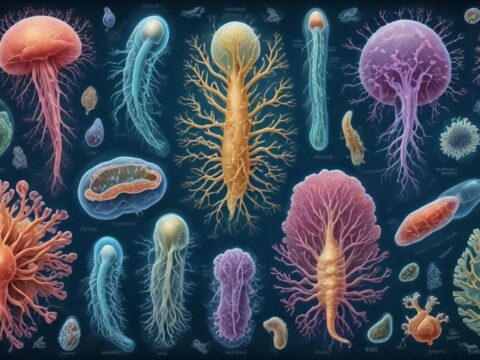

BacDive erreicht bedeutenden Meilenstein: Über 100.000 bakterielle Stämme in der weltweit größten D…

Die BacDive-Datenbank, die als die umfassendste Ressource für standardisierte Informationen über Bakterien und Archaeen gilt, hat kürzlich einen signifikanten Meilenstein erreicht: Sie enthält nun Daten…

Neue Erkenntnisse zur Evolution der Zentromertypen durch IPK-Forschungsteam**

Ein internationales Team von Wissenschaftlern unter der Leitung des Leibniz-Instituts für Pflanzengenetik und Kulturpflanzenforschung (IPK) hat bedeutende Fortschritte im Verständnis der Evolution von Zentromertypen erzielt….

„Anthropologen beleuchten die Evolution als Schlüssel zur menschlichen Überlebensgeschichte und deren Auswirkungen auf unsere Identität.“

Die Entwicklung der Menschheit umfasst einen langen und komplexen Prozess, der Millionen von Jahren in Anspruch genommen hat. Die ersten Vertreter der Gattung Homo erschienen…

Ausbreitung des Waschbärspulwurms in Europa: Eine alarmierende Entdeckung**

Die Gefahren, die von Parasiten ausgehen, sind oft unterschätzt, insbesondere wenn sie in neue geografische Regionen eindringen. Ein solches Beispiel ist der Waschbärspulwurm, wissenschaftlich bekannt…

Nährstoffbelastung in Gewässern: Herausforderungen und Lösungsansätze**

Die übermäßige Nährstoffbelastung von Gewässern bleibt ein drängendes Problem, das nicht nur die Wasserqualität beeinträchtigt, sondern auch das gesamte Ökosystem gefährdet. Insbesondere die Einträge von…